Cambios en los delitos informáticos en el nuevo Código Penal español

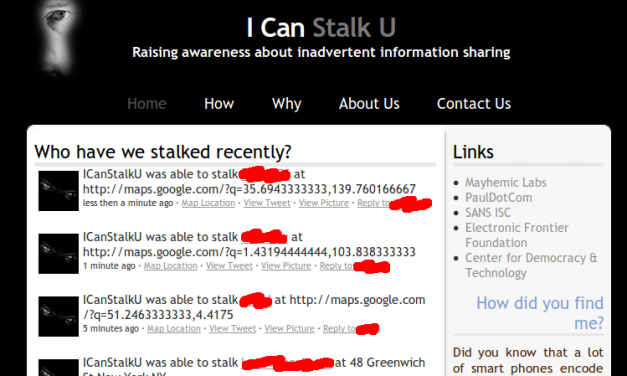

El 23 de diciembre entró en vigor la enésima reforma del Código Penal español. En él se incluyen algunas variaciones importantes relativas a los ciberdelitos. Analizamos algunas de ellas: Modificaciones penales sobre ciberdelitos Será delito «borrar, dañar, deteriorar, alterar, suprimir o hacer inaccesibles datos o programas informáticos ajenos y el acceso sin autorización a datos o programas contenidos en un sistema informático» y también «obstaculizar o interrumpir el funcionamiento de un sistema informático ajeno» (por ejemplo un sitio web). Así mismo se castiga «Descubrir y revelar secretos: acceso sin autorización vulnerando las medidas de seguridad a datos o programas...

Leer más

![Salud cibernética [La Razón]](https://www.pantallasamigas.net/wp-content/uploads/2012/02/20101212-la-razon-recorte-347x376.jpg)