Cedemos a las aplicaciones nuestros datos y aceptamos términos de uso abusivos con tal de completar cuanto antes su instalación

El 28 de enero es el Día de la Privacidad o de la Protección de Datos, una fecha que se celebra con el objetivo de que todas las personas sean conscientes de que nuestra información personal es privada y como tal, el derecho nos protege frente a quien pretende utilizarla con fines desconocidos o para los que no hemos mostrado nuestro consentimiento. Sin embargo, para conocer la política de privacidad de los diferentes espacios digitales en cada recogida de datos es necesario leerse una nada apetecible carta repleta de letra. Y aquí es donde muchos pierden el respeto a su intimidad y ceden al click instantáneo para saltarse incómodas y pesadas lecturas.

Hemos automatizado el mecanismo seguir “leyendo, siguiente, aceptar”.

La demanda de inmediatez es un claro síntoma de la era digital. Los dispositivos inteligentes y su conectividad nos han acostumbrado a tener en la pantalla lo que queramos cuando lo busquemos. Debido a ello, hemos desarrollado cierta impaciencia e intolerancia a los obstáculos que se nos cruzan en la navegación. Y como resultado, hemos automatizado el mecanismo: seguir leyendo, siguiente, aceptar. Como zombies, mirando, pero sin ver; da igual que ponga “política de privacidad” que “términos y condiciones de uso” o haga explícito que cedes tu alma inmortal –como hizo la tienda GameStation–, la realidad es que aceptamos sin dudar para quitarnos esa letra molesta de la vista.

¿Qué perdemos al aceptar los términos?

Las condiciones de privacidad varían para cada compañía, pero a nivel general, pinchar en el botón de aceptar supone tener que agachar la cabeza si la empresa decide cancelar de repente todos sus servicios. Imagina que guardas parte de tus archivos (fotografías, vídeos, trabajos…) en una aplicación de almacenamiento online como Dropbox y un día, al intentar acceder a aquella imagen de tu perro que tanto te gusta, resulta que tu cuenta ha dejado de existir. Adiós a esa maravillosa foto canina; bienvenido, cólera. Pues bien, en ese caso no podrías exigir responsabilidades más que tu “yo” del pasado, que decidió hacer click en “siguiente” y “aceptar”, suscribiendo así una cláusula que otorgaba al servidor el derecho a cancelar sus servicios en cualquier momento.

También sucede que, sin querer saber o sin saber queriendo, compartimos quiénes somos, qué nos gusta, con quién nos relacionamos y de qué hablamos, qué compramos (dentro y fuera de la red) con aplicaciones como Facebook o Instagram. Nuestra interacción con redes como éstas deja de ser privada, así como dejan de ser anónimas las páginas por las que navegamos.

Para muestra, dos de las condiciones presentes en el contrato de Instagram:

- “Por ejemplo, un desarrollador de juegos podría usar nuestra API para indicarnos en qué juegos participas, o una empresa podría informarnos sobre una compra que hayas realizado en su tienda. Asimismo, recibimos información sobre las acciones y compras que realizas dentro y fuera de internet por parte de proveedores de datos externos que están autorizados para cedernos tu información”.

- “Usamos la información que tenemos (incluida la actividad que realizas fuera de nuestros Productos, como los sitios web que visitas y los anuncios que ves) con objeto de ayudar a los anunciantes y otros socios a medir la eficacia y la distribución de sus anuncios y servicios, así como para ayudarles a conocer qué tipos de personas usan sus servicios y cómo interactúan con sus sitios web, aplicaciones y servicios”.

Lo cierto es que las intenciones quedan bien claras. ¿Habrías pinchado en el botón de aceptar si te hubieras detenido a leerlas previamente? Probablemente sí, pero seguramente también te habrías cuidado más a la hora de hacer cualquier movimiento en esta red.

¿Para qué necesitan tantos permisos?

Si un desconocido te pidiera que le envíes un mapa con tu situación exacta, ¿lo harías? Bien, pues posiblemente estés notificando tu ubicación a más de una de tus aplicaciones móviles sin conocimiento alguno. Igualmente, puede que también estás facilitando el acceso a tu micrófono, de manera que pueden grabarte cuando hablas. Y a tu cámara, tus contactos, tu conexión Wi-Fi, al resto de aplicaciones instaladas, la información de tus llamadas…

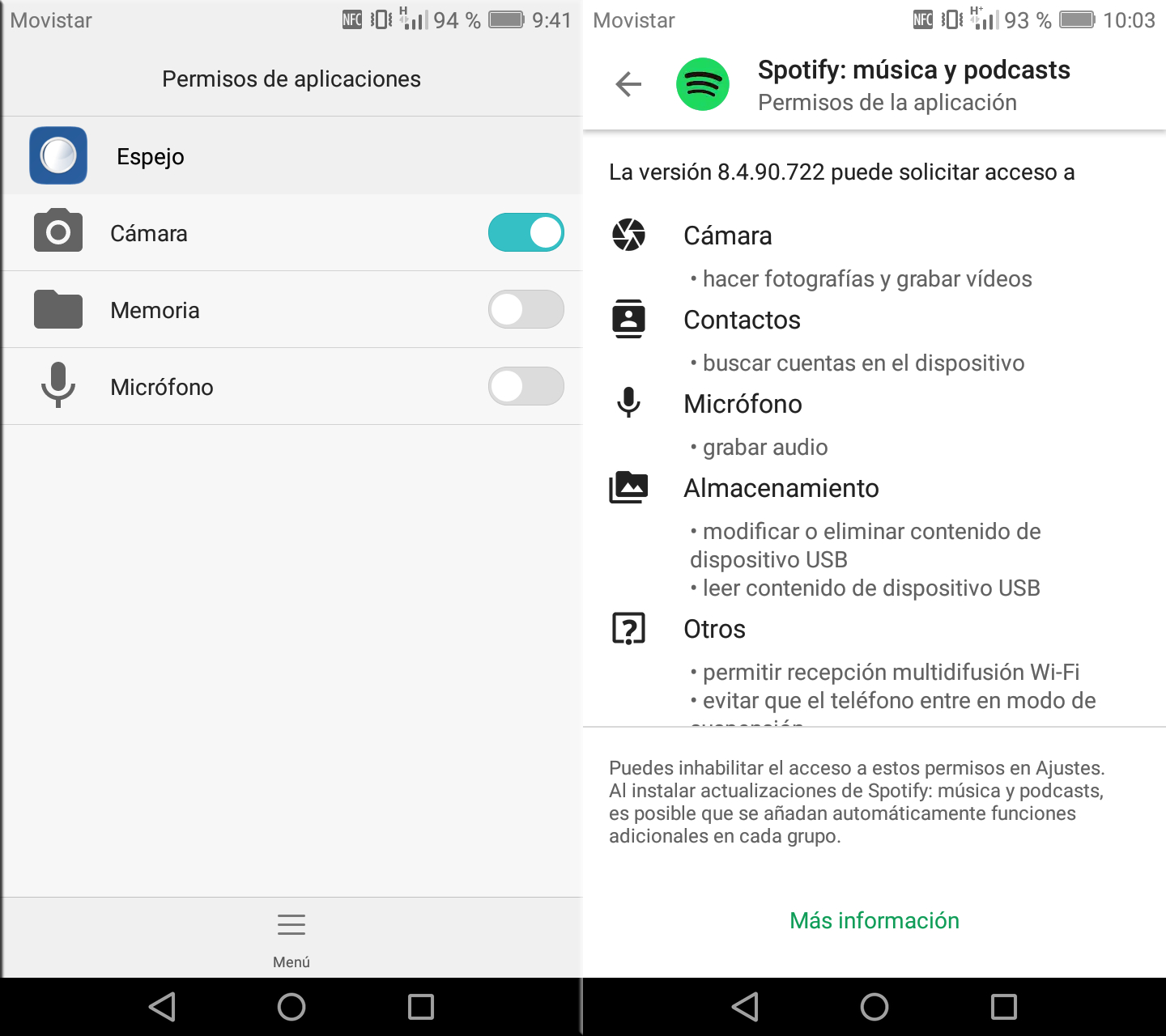

Para conocer qué permisos estás concediendo a estos entes ajenos, sólo tienes que buscar en los ajustes de tu móvil, en la opción “aplicaciones”. Ahí podrás denegar los accesos que desees.

Las aplicaciones de Espejo o Spotify solicitan más permisos de los que necesitan para su función inicial.

¿Por qué querría un espejo poder usar tu micrófono? Lo lógico es pensar que sólo necesite la cámara frontal. O ¿para qué pide Spotify tantos accesos? Preguntas que sólo las empresas de marketing interesadas en comprar tus datos pueden contestar.

Dependiendo de la buena o mala intención de la ‘app’, puede instalar un malware para robar tus datos bancarios mediante tu permiso para acceder a los ficheros. También puede usar tus datos de llamada para inscribirte en lo que se conoce como servicio de mensajería premium, que eventualmente envía mensajes de pago.

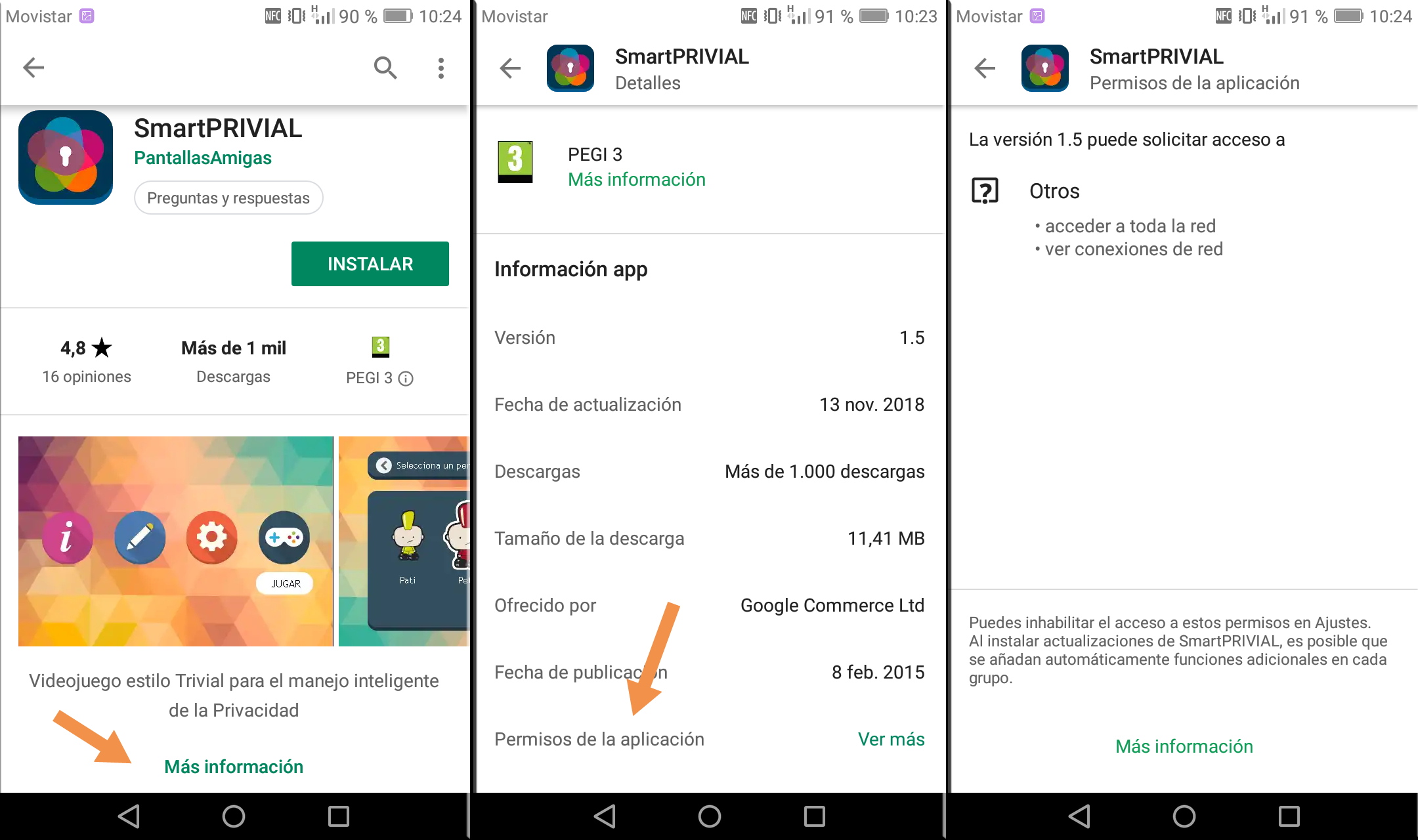

Como ves, la letra pequeña no es menos importante por tener un tamaño incómodo, sino todo lo contrario. De hecho, puedes conocer qué permisos requiere una aplicación incluso antes de instalarla. Basta con que te dirijas al apartado de “más información” relativa a la app que te interesa descargar en Play Store y despliegues la pestaña de “permisos de la aplicación”, tal y como se muestra en la imagen siguiente.

Pero no te castigues, no siempre es culpa del usuario que consiente determinados términos. Según la Comisión Federal de Comercio de Estados Unidos, casi la mitad de los desarrolladores de ‘apps’ venden los datos de sus usuarios a empresas ajenas, una práctica ilegal que además supone gran parte de su financiación. Esta información “robada” cae casi siempre en manos de compañías cuyo fin es enviarnos publicidad personalizada o crear un perfil basado en nosotros para venderlo después a terceros.

Ahora que ya sabes a dónde van a parar tus datos personales, presta atención antes de compartir tu privacidad gratuitamente con quien se está lucrando al obtenerla. O al menos, procura controlar los accesos que concedes a tu vida digital íntima denegando cualquier permiso sospechoso.